RSAC2020创新沙盒评选结束,本篇通过对历年RSAC创新沙盒的情况进行分析,分析了三个不同的观点:做数据安全的企业,获胜因为合规;平台类产品是网络安全界绕不过去的高级门槛,更是业界的制高点;云安全需要进阶,平台加安全运营的配合才是进阶的必修课。

2020年RSA Conference的创新沙盒花落SECURITI.AI,略有点意外。因为它与2018年获得冠军的BigID是同一类公司,核心业务是面向数据安全,前者起家靠GDPR,后者背靠CCPA。启明星辰分析认为,在一个技术进步如此之快的年代,打动评委老师的原因,可能不是"AI"的名义。

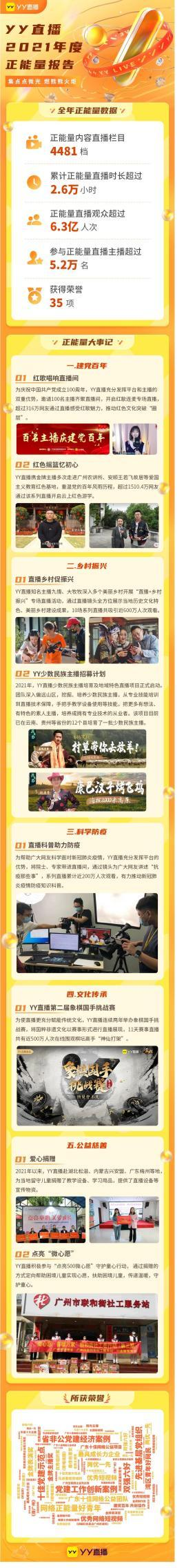

这次RSAC官方宣布了最终入选今年的创新沙盒十强初创公司:AppOmni、BluBracket、Elevate Security、ForAllSecure、INKY、Obsidian、SECURITI.AI、Sqreen、TalaSecurity、Vulcan。我们对这些入围公司的核心业务、核心产品、核心特色技术均做了一个简单的介绍,见上篇《从业务视角看2020RSA创新沙盒的安全业务》,启明星辰也把最近三年的创新沙盒公司的核心技术做了一个归类和整理,见下图。

针对这些入围的公司的分析,相同的观点和内容就不再赘述了,今天主要分析一些大家容易忽略掉的观点,主要有三个方面:

1、都是做数据安全的企业,解决问题的技术思路却是质的不同,获奖原因并不是因为AI技术。根据现场情况, SECURITI.ai的PrivacyOps平台是以AI技术为核心,为组织提供协作和自动化编排的综合性平台, PRIVACI.ai 通过 AI 驱动的 PI (个人信息)数据发现、 DSR (数据主体权)自动化、文档责任、数据处理可见性和 AI 自动化处理,来帮助企业应对合规需求。它所提供的隐私保护合规解决方案的关键核心是"可以帮助客户实现隐私合规所需的所有主要功能的自动化。"而在2018年创新沙盒拿下冠军的BigID,虽然也是数据安全的解决方案提供商,但其本质公司以数据保护为中心的一款平台分析类产品。其更多的依托是合规市场带来的产品机会,以帮助客户应对GDPR、PI、PII等欧美合规要求,帮助企业更好的确保他们所拥有敏感数据的私密性,减少数据泄露,强化数据的合规保护。这点与今年获胜的技术思路完全不同,而实际上2018年那一年,一起入围的也有一家做AI的公司,只是那他们拿着AI技术去做了威胁确情报和下一代入侵检测了。而且那家AI公司还与美国情报体系合作长达8年之久,充分利用了美国情报体系的威胁数据。那家公司最终因为技术吸引力不够,未能打动到评委,说明AI技术评委们并不关注。由此可见,本届评委感兴趣的可能并不是技术本身,而关注的重点放在了合规上!!!合什么规?合的是CCPA、GDPR、LGPD、PI、PII等的规。毋庸置疑,数据安全这个领域在未来相当长一段时间里,作为用户的核心需求,一定是会得到爆发性增长的,但是,很多人拿数据安全说故事的时候,只看到了市场机会,并没有看到这个机会是不是"你的"这点。展开说,国外的数据安全生市场和国内的根本性不同,国内除了一些技术手段可以借鉴之外,治理环境不一样,治理目标完全不同,因为国外是需要以快速识别企业面临的隐私状况和风险、高效准确地排除风险和履行各类法规(如CCPA、GDPR、LGPD)的合规义务,所以,存在根本性的差异,殊途不同归。

2、平台类产品永远是安全界立足绕不过去的高级门槛,它更是业界的制高点。

启明星辰根据连续三年的创新沙盒入围名单中发现,几乎都发现了各类平台的身影。无论这些平台是以分析平台、漏洞管理平台、威胁狩猎平台、云防护和检测平台形态的,还是以自动化运维、调查等形态的,甚至是,包括知识管理与培训的平台,形形色色,花样各异。如果我们把时间尺度放的更长,视野范围看得更广,会发现,平台化的践行一直在发达国家有着非常重要的一席之地,与平台相关的各个领域的创新最多,挑战者最多。

2020年的情形是这样。

1、Obsidian,具备威胁狩猎能力,同时,能为SaaS应用程序提供安全防护云检测与响应平台。它提出的理念是CDR(Cloud Detection and Response)能为SaaS应用程序提供安全防护,帮助安全运营团队检测并响应入侵和内部威胁,做到快速发现、调查和响应SaaS应用程序中的漏洞和内部威胁,在不影响业务的情况下实现持续的监控与分析。

2、Elevate Security提供的平台是通过统一的可视化手段,监测、管理员工的安全行为,并提供助于提升企业安全文化的邮件反馈和安全教育资源,Elevate平台主要提供以下四个功能模块,Reflex提供网络钓鱼邮件攻击模拟及相关结果评估;Vision提供仪表盘,将钓鱼邮件攻击模拟结果,以API集成方式,把人为因素相关安全数据统一整合及分析;Pulse提供可配置的、基于邮件的员工评级反馈系统和安全行为评级;Hacker's Mind提供攻击者视角的安全培训,降低员工人为因素关联的安全风险,提高员工安全意识、改善安全行为和防护能力。

2019年的情形是这样。

1、Capsule8,防护平台,解决任何Linux生产环境的防护问题,尤其是对0-day的防护,包括容器、云服务器、物理机的防护,并在提升防护能力的同时,需要降低安全运维人员巨大工作量。

2、DisruptOps,云安全及自动化运维管理 ,解决云基础设施的管理问题,在降低攻击面的同时,也需要减轻安全运营团队的工作负荷。 平台通过一个SaaS化的云管理平台Guardrail来实现对于云资源的自动化控制。建立持续的安全评估,并从安全、运维、经济三个维度来施加策略,实现IAM、持续监控、合理组网、数据安全存储访问等功能。

2018年的情形还是这样。

1、Vulcan Cyber:化被动为主动的云端漏洞响应自动化平台,为企业提供了一套自动化漏洞威胁缓解(Automated Vulnerability Remediation)解决方案,通过对已有开发、运维工具的集成与整合,实现对突发安全漏洞的快速响应,将企业受到安全威胁的时间窗口从数周、数月缩短到小时级。 Vulcan Cyber是业界自动化漏洞缓解概念的先行者。它也是早期安全编排自动化与响应SOAR(Security Orchestration, Automation andResponse)的积极响应者之一。

2、Awake Security提供基于机器学习的安全分析平台,结合网络流量等数据,为安全分析人员提供了一个上下文丰富、可以持续进行追踪的高级分析功能系统,是一个安全调查平台(Security Investigation Platform),平台使用网络数据来识别环境中的所有实际实体(如设备,用户和域名),然后构建一个独特的安全知识图谱(Security Knowledge Graph)数据模型,里面包含了实体间详细的映射关系,以及每个实体诸如设备类型,操作系统、应用软件版本和行为活动等信息。

因此,启明星辰认为平台是一种能力交付,更是一种技术壁垒。国外是这样,国内更是。国内很多的SOC、CSA、CDR、MSSP、MDR等细分领域平台,或是安全运营、城市运营,甚至到更加全面的安全中台,都是创新者们最好的回答。随着技术的进步,只有用户想不到的平台类型!!!但考虑的平台概念的内涵外延非常丰富,只有把自己的视野放到足够远大,路才会越走越宽!!

3、云上安全业务机会远未到来,云安全从来没有被弱化,快速成长期远未到来,这个成长来自旺盛的安全需求,因此,云安全需要进阶,有平台作为根基,加上安全运营的配合,才是进阶的必修课。

根据本次官方参会数据,全球共有677家厂商参展,接近三分之一的企业涉猎云安全(Cloud Security),或是企业的业务中做着与云上安全相关的业务。仅在创新沙盒的十个入围厂商中,就有超过五成公司涉猎云安全, 如AppOmini,Obsidian Security,Sqreen这三家都是直接提供SaaS安全解决方案的企业。这说明,云上安全已经从早前的概念热闹阶段,迈入了全面实践的落地阶段,这是从供给端给出的分析结论。

而在需求端,随着政府企事业单位的上云节奏变快,直接要求云上安全的技术进步需要尽快赶上节奏。看看离我们最近发生的三个云上的安全事件,可以用触目惊心来形容。

第一个:Big game hunting勒索软件,他们只针对大型目标,比如企业网络,有云上业务的,而不是像家庭用户这样的小目标。在 2019 年的大多数攻击的是托管服务提供商、美国的学校、美国的地方政府,以及最近搬到欧洲的更大的公司,这样攻击者可以索要更多的金钱。"Big game hunting"是 CrowdStrike 在 2018 年创造的,目前使用这种策略的团伙数量已经超过 10 个。

第二个,2019 年 7 月,美国金融控股公司第一资本(Capital One)数据泄露事件影响了超过 1 亿的美国人和 600 万加拿大人。此次攻击行动背后的嫌疑人是 AWS 的一名前员工,他被控非法访问第一资本的 AWS 服务器以获取数据,还有其他 30 家公司的数据。

第三个,2020年2月23日19点,香港上市公司某盟,其托管在腾讯上的云服务出现故障,大面积服务集群无法响应,生产环境及数据遭受严重破坏,直接造成公司业务大范围冲击,大量客户的店铺数据丢失,包括账号信息、店铺以及店铺权益信息、店铺服务版本及服务周期等数据。该公司的二级市场市值损失数几十亿港元,虽然,2月25日晚,该公司表示已立刻启动紧急响应机制,犯罪嫌疑人已经被宝山区公安局刑事拘留,系某厂研发中心运维部核心运维人员贺某恶意破坏。虽然,事件最后数据全部得以恢复,某厂也给出1.5亿的赔偿方案终结,但教训是惨痛的。

结合我们前不久在一些有云上业务的机构做的渗透测试结果,包括参与的一些国家级的演练行动,对这些有云上业务的攻防渗透成功率超过90%,这个数据反映了不容乐观的现状,但也一定程度说明了云上安全需求的旺盛。然而,需求旺盛的客观存在,挑战处处存在。

在常见的企业网云架构中,有公有云、数据中心、私有云三大场景,用户对云安全的需求覆盖必然广泛。用户不仅需要关注传统云下安全的业务,从资产安全、流量分析、威胁检测、日志审计、业务支撑安全、漏洞管理等云下安全,还需要关注云自身的安全,尤其是解决各类云上特有攻击,譬如:通过公有云即可访问攻击目标本地及私有云系统的跨云攻击;渗透内网的跨数据中心攻击;利用云租户之间的网络流量发起的跨租户攻击;基于云和虚拟化的工作负载以及容器都可以轻易地实现连接的跨工作负载攻击;还有,编排攻击、无服务器攻击等等。除此之外,用户还需要考虑业务上移的安全,譬如:数据安全等,进一步看,对这些有效的安全管理、技术控制、实施安全策略等都需要纳入整体考虑。

用户提出如此多云上和云下的安全防护能力堆叠,势必需要供给方的安全进阶。这个进阶的代表就是以及依托安全管理平台而生的安全运营实践成为必然,所以,启明星辰相信,云安全最火热的部分远未到来。可以肯定的是,沿着云业务蔓延开去,云安全以"平台+运营"模式的进阶,在如此旺盛的安全需求下,云安全的燎火之日可期,而且烧的最快的主战场,一定是在中国。

写在最后,本次大会主题Human Element的主题,更倾向翻译成"人的元素"。这个翻译基本上是符合具有战略思维的国度的价值观述求的。Human Element被提出,是具有时代背景的,这个时代背景就是机器的盛行、算法的横道。当人机对抗、人工智能、机器交易、机器警察.....渗透进我们生活的方方面面的时候,我们人,和机器能不能和平共处,也许是一个博弈的过程。这个博弈过程,国内暂时还不会经历,因为,机器还没有足够发达足够智能,这就是"技术差距"。所以,谈"人"这个元素,需要有这样的技术背景去理解,这也算是我对本次大会的主题找一个思考和解读吧。